Satura rādītājs:

- Autors John Day day@howwhatproduce.com.

- Public 2024-01-30 10:56.

- Pēdējoreiz modificēts 2025-01-23 14:59.

Šīs pamācības mērķis ir parādīt, kā automātiski un droši izveidot savienojumu no sava Raspberry Pi ar attālo mākoņa serveri (un otrādi), lai veiktu dublēšanu un atjaunināšanu utt. Lai to izdarītu, izmantojiet SSH atslēgu pārus, kas izvairieties no nepieciešamības atcerēties paroles un nodrošiniet drošāku savienojumu.

(CAVEAT - nemēģiniet to darīt, ja neesat kompetents konfigurēt Linux atļaujas, pretējā gadījumā jūs padarīsit savas sistēmas neaizsargātākas pret hakeru uzbrukumiem.)

Prasības

1. Raspberry Pi ar komandrindas interfeisu (CLI), kā jūs redzētu Putty.

2. Piekļuve attālajam mākoņa serverim, ko mitina, piemēram, OVH vai DigitalOcean, ar CLI.

3. Windows klēpjdators vai dators ar instalētu Putty un PuttyGen.

Pieņēmumi

1. Jums ir zināmas zināšanas par Linux komandām

2. Jūs varat piekļūt savam attālajam serverim, izmantojot parastos manuālos procesus, piem. FTP.

3. Jums būs iepriekš instalēts PuttyGen savā Windows datorā

Soļi

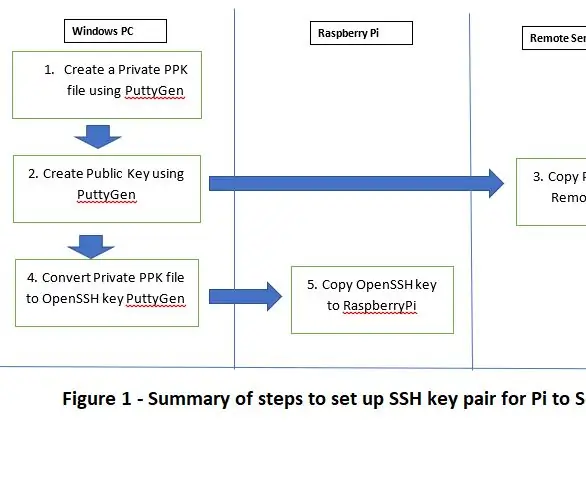

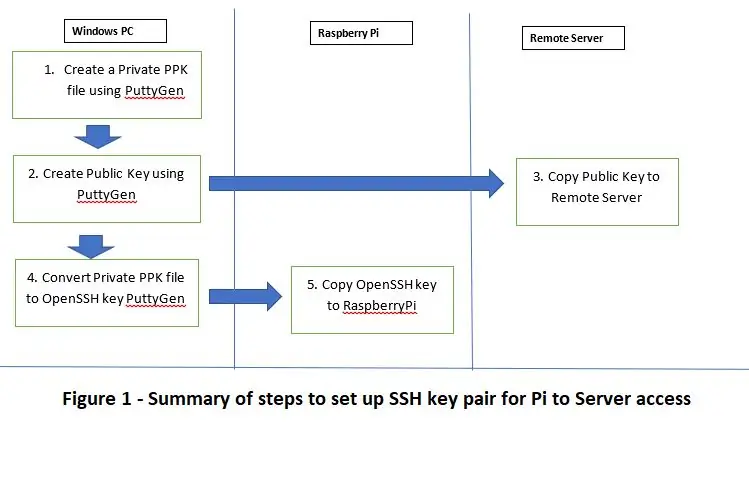

Kopsavilkumā - Skatīt 1. attēlu

a) Windows datorā izveidojiet privātu PPK failu, izmantojot PuttyGen

b) Windows datorā izveidojiet publisku PPK failu, izmantojot PuttyGen (tas tiek darīts automātiski, veicot a darbību)

b) Windows datorā kopējiet publisko atslēgu no sava Windows datora uz attālo mākoņa serveri

d) Windows datorā, izmantojot PuttyGen, konvertējiet privāto PPK failu uz OpenSSH atslēgu

e) Kopējiet OpenSSH atslēgu no sava Windows datora uz Raspberry Pi

f) Pārbaudiet piekļuvi un failu pārsūtīšanu no Raspberry Pi uz savu attālo serveri

1. darbība: A) izveidojiet privātu PPK failu, B) izveidojiet publisko atslēgu un C) kopējiet to uz attālo serveri

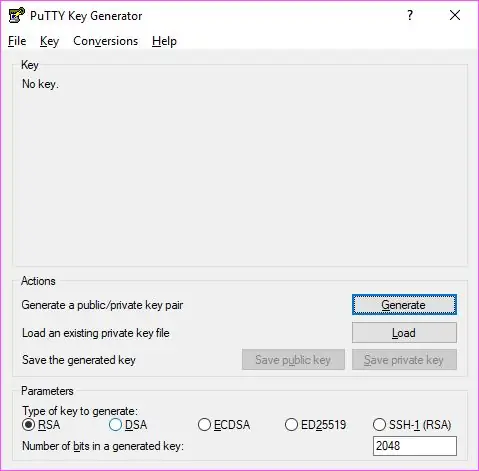

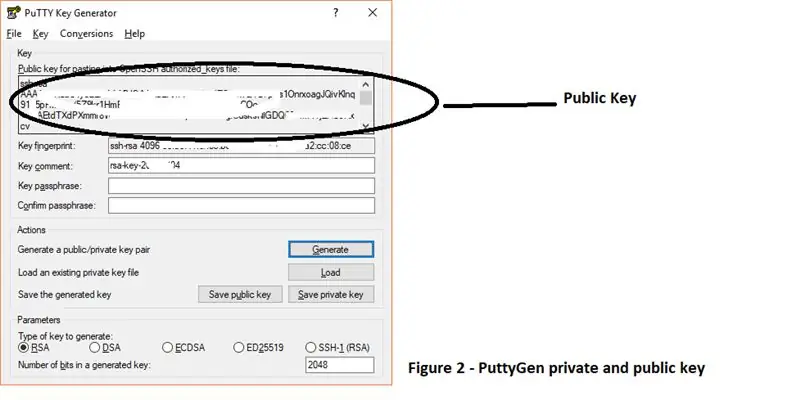

Lai izveidotu privātu PPK failu, atveriet PuttyGen savā Windows datorā. Jūs varat piekļūt PuttyGen, ar peles labo pogu noklikšķinot uz špakteles ikonas Windows uzdevumjoslā. Izvēlnē PuttyGen atlasiet taustiņu, pēc tam ģenerējiet atslēgu pāri, izvēlieties opciju SSH2 -RSA atslēga. Veidojot privāto atslēgu, jums tiks piedāvāts iestatīt ieejas frāzi, un, ja iestatīsit ieejas frāzi, jums to prasīs turpmāko darbību laikā. Saglabājiet privāto atslēgu kaut kur droši savā Windows datorā. Pēc tam loga rūtī redzēsit publisko atslēgu, kā parādīts 2. attēlā.

Pēc tam pārsūtīsim publisko atslēgu uz attālo mākoņa serveri. Atveriet Putty sesiju attālajā mākoņa serverī, izmantojot Putty. Pieņemsim, ka esat pieteicies kā remoteuser1 un pēc tam veiciet tālāk norādītās darbības attālā mākoņa servera CLI

cd /home /remoteuser1 (ja vēl nav) mkdir.ssh

nano.ssh/Author_keys (Jūs redzēsit tukšu ekrānu - ielīmējiet 2. attēlā redzamo publisko atslēgu, pēc tam saglabājiet un aizveriet šo failu)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

2. darbība: D) Konvertējiet privāto PPK failu uz OpenSSH atslēgu un E) Kopējiet to Raspberry Pi

Lai privāto atslēgu pārvērstu OpenSSH, atveriet PuttyGen un pēc tam atveriet iepriekš izveidoto privāto atslēgu - dodieties uz izvēlnes opciju Reklāmguvumi, pēc tam izvēlieties Eksportēt OpenSSH atslēgu - lūdzu, pārliecinieties, vai izveidotajam failam ir faila tips.key. Droši saglabājiet to kaut kur, pēc tam atveriet špakteles sesiju, lai pieteiktos savā Raspberry Pi. Kopējiet atslēgas failu lietotāja konta Raspberry Pi mājas direktorijā, kuru izmantojāt, lai pieteiktos Raspberry Pi. Pieņemsim, ka atslēgu sauc pitobot.key, un rīkojieties šādi:

cd /mājas /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

Tagad jūs esat gatavs pārbaudīt, vai jūsu instalēšana ir veiksmīga - atkal tas tiek darīts no Pi. Atcerieties, ka remoteuser1 ir attālā mākoņa servera konts, kura mājas direktorijā saglabājāt publisko atslēgu, un ipaddress ir attālā mākoņa servera ipaddress.

Pirmkārt, no Raspberry Pi, pierakstīsimies attālajā mākoņa serverī, izmantojot Putty. Raspberry PI CLI ierakstiet šādas komandas. (Ja, izveidojot privāto atslēgu, esat iestatījis ieejas frāzi, jums to prasīs tūlīt.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Tas jūs pieteiks attālā mākoņa servera CLI, kas atrodas lietotāja remoteus1 mājas direktorijā. Ierakstot 'exit; jūs atgriezīsities sava Raspberry Pi CLI.

Pēc tam mēģiniet pārsūtīt failus no attālā mākoņa servera uz Raspberry Pi. Izmantojiet šādas komandas: (Atkal, ja esat izveidojis ieejas frāzi, kad izveidojāt privāto atslēgu, jums to prasīs tūlīt.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Tas pārsūtīs visus failus no attālā servera mapes/var/www/html/uz mapi/home/pi/jūsu Raspberry Pi. (Kols ir ļoti svarīgs) Jūs, protams, varat mainīt komandu secību un pārsūtīt failus no Pi uz attālo serveri.

3. darbība: drošības apsvērumi

Lai gan SSH atslēgu pāra pieeja uzlabo drošību, ņemiet vērā sekojošo:

1. Ja ir iespējoti SSH atslēgu pāri, jums jāapsver iespēja atteikties no lietotāju pieteikšanās tieši attālajā serverī (varat arī piekļūt saviem serveriem, izmantojot taustiņu pārus Putty on Windows, izmantojot to pašu atslēgu pāri, kā arī apsvērt iespēju atspējot piesakieties arī savā Pi). Esiet piesardzīgs, ja izvēlaties to darīt, un neizmantojiet lielu sprādzienu. Lai to izdarītu, jums ir jāatspējo dažas konfigurācijas ssh konfigurācijas failā. Esiet ļoti uzmanīgs, to darot. Komandas ir

nano/etc/ssh/sshd_config

Un failā veiciet šādas izmaiņas

Parole Autentifikācija Nr

Izmantojiet PAM Nr

Saglabāt, iziet un pēc tam restartēt SSH, izmantojot systemctl restart ssh (tas attiecas uz Debian. Dažādos Linux apgabalos tas var atšķirties)

2) Glabājiet visas atslēgas drošībā, pretējā gadījumā jūs riskējat ar datu pārkāpumu vai piekļuvi saviem serveriem. Es iesaku tos glabāt drošā glabātuvē, piemēram, bitwarden.com, un ierobežot piekļuvi tai, izmantojot piekļuves kontroles politiku.

3) Paroles izmantošana uzlabo drošību, bet var apgrūtināt cron darbu uc automatizāciju. Lēmums izmantot šo un citas funkcijas būtu jānosaka, veicot riska novērtējumu, piemēram, ja apstrādājat personas datus, jums ir nepieciešama lielāka / samērīga kontrole.

Ieteicams:

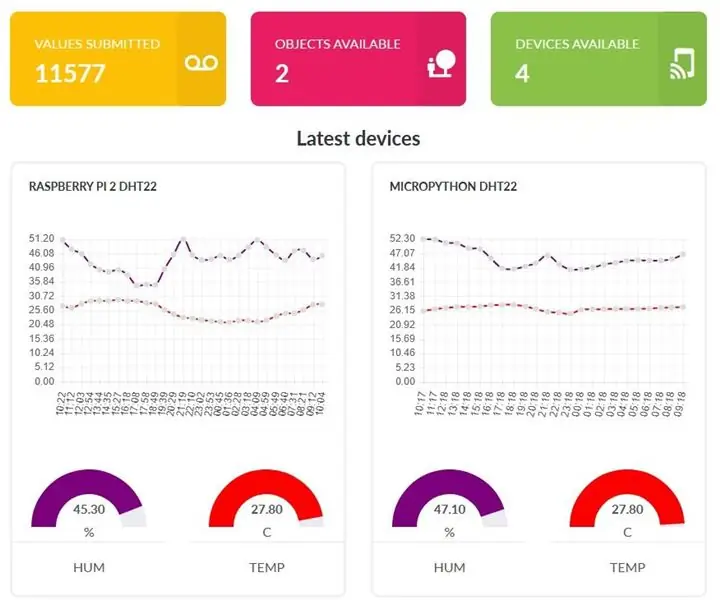

Raspberry PI temperatūras un mitruma reģistrēšana, mākoņa laika stacija, Wifi un mobilā statistika: 6 soļi

Aveņu PI temperatūras un mitruma reģistrēšana, mākoņa laika stacija, Wifi un mobilā statistika: Izmantojot Raspberry PI ierīci, jūs varat reģistrēt temperatūras un mitruma datus ārpus telpām, istabā, siltumnīcā, laboratorijā, dzesēšanas telpā vai jebkurā citā vietā. Šo piemēru mēs izmantosim, lai reģistrētu temperatūru un mitrumu. Ierīce tiks savienota ar interneta v

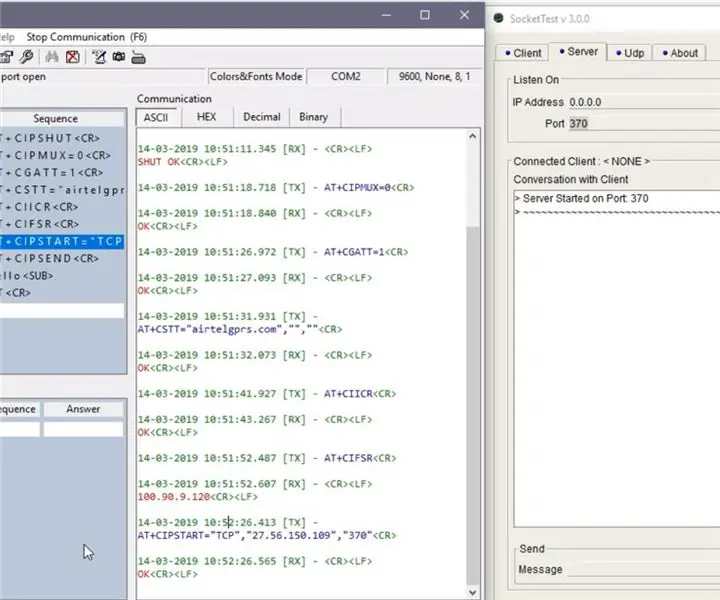

TCP/IP savienojums, izmantojot GPRS: Kā nosūtīt datus uz serveri, izmantojot SIM900A moduli: 4 soļi

TCP/IP savienojums, izmantojot GPRS: Kā nosūtīt datus uz serveri, izmantojot SIM900A moduli: Šajā apmācībā es jums pastāstīšu par to, kā nosūtīt datus uz TCP serveri, izmantojot sim900 moduli. Mēs arī redzēsim, kā mēs varam saņemt datus no servera uz klientu (GSM modulis)

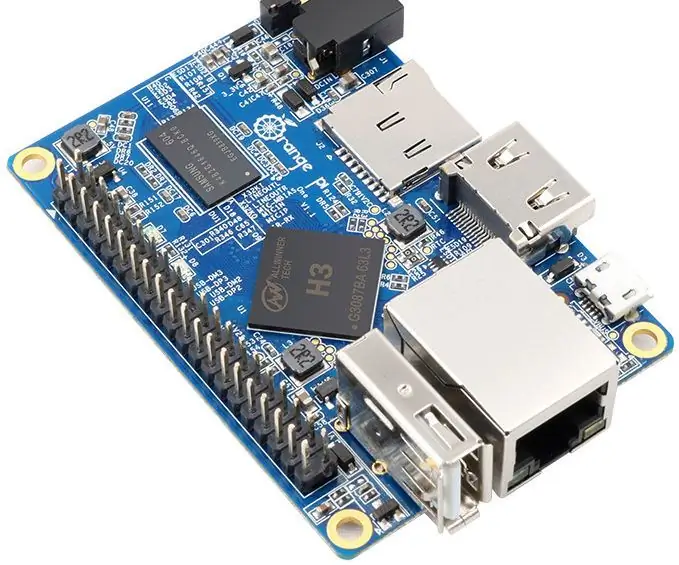

Izmantojiet Orange Pi bez monitora, izmantojot SSH un VNC serveri: 6 soļi

Izmantojiet Orange Pi bez monitora, izmantojot SSH un VNC serveri: Orange Pi ir kā mini dators. Tam ir visi pamata porti, kas ir normālam datoram. Tāpat kā HDMIUSBEthernetIT ir daži īpaši porti, piemēram, USB OTGGPIO galvenes SD kartes slots Paralēlās kameras ports

Padariet savu Pi par (vietējo) mākoņa serveri!: 19 soļi (ar attēliem)

Padariet savu Pi par (vietējo) mākoņa serveri !: Saglabājiet un piekļūstiet dokumentiem, fotoattēliem un mūzikai savā vietējā Pi Cloud serverī! Labākā daļa: varat to izmantot, ja internets pārtrauc darbību (vai ja atrodaties attālā vietā un vēlaties piekļūt Vikipēdijai). Ak, hei, un, ja tavs draugs saņem vienu un trešo

Skripts dublēšanai Linksys bezvadu piekļuves punkta konfigurācijas: 5 soļi

Skripts Linksys bezvadu piekļuves punkta konfigurācijas dublēšanai: šajā pamācībā tiks parādīts skripts, ko var izmantot, lai automatizētu linksys bezvadu piekļuves punkta konfigurāciju dublēšanu. Patiesībā to var viegli rediģēt, lai dublētu gandrīz jebkuru linksys ierīci